360高危漏洞免疫工具 v1.0最新官方版下载

最近各种高危漏洞频发,Windows漏洞、CPU漏洞,勒索病毒,winRAR漏洞,双杀零日漏洞,为了应对这么多的高危漏洞,也让不知道的朋友可以一起免疫这些漏洞,360紧急发布了360高危漏洞免疫工具,该工具集合了多个目前所有高危漏洞的免疫,为了防止电脑被攻击感染,大家赶紧试试吧。

WannaCry 余威未散,一场新的全球性“安全浩劫”接踵而来。“WannaCry”勒索病毒爆发刚满两年,Windows再次被曝出一个“蠕虫级”的高危远程漏洞CVE-2019-0708。攻击者一旦成功利用该漏洞,便可以在目标系统上执行任意代码,导致存在该漏洞的电脑、服务器瞬间崩溃蓝屏,甚至完全被控制,沦为“僵尸”机器大范围传播蠕虫病毒。

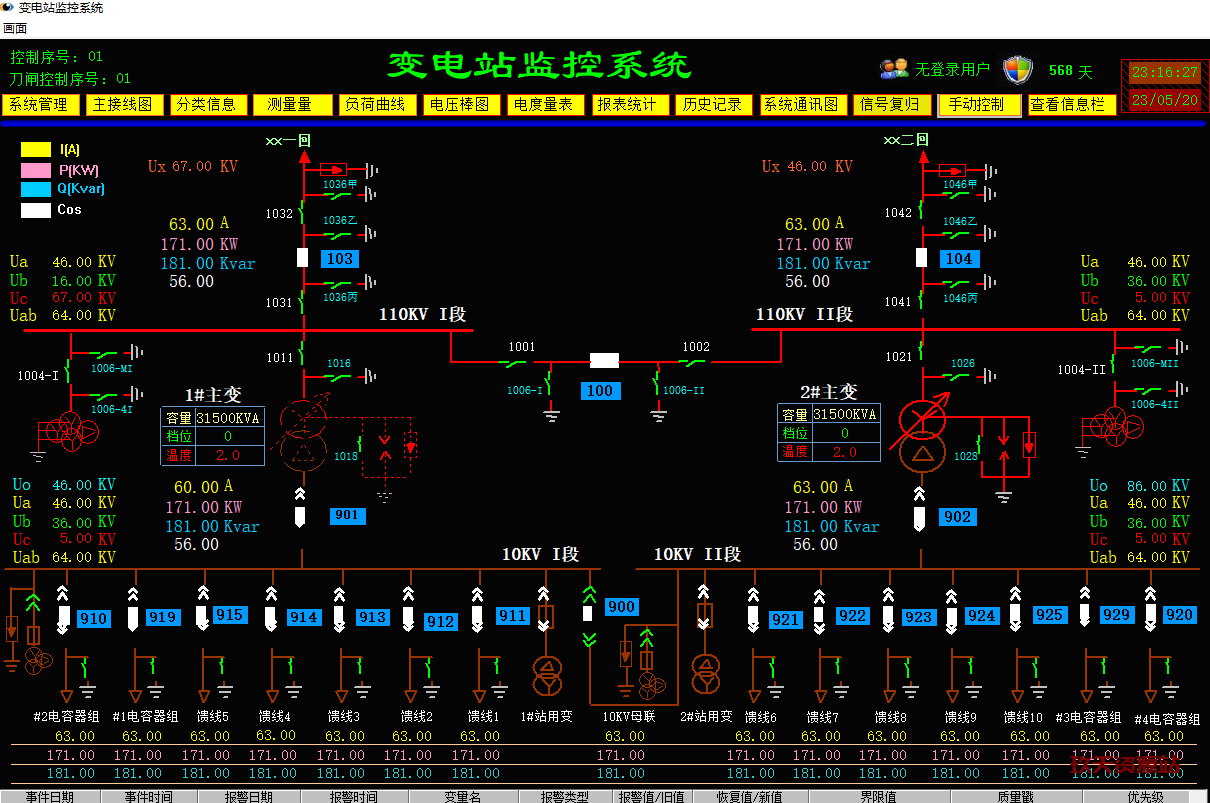

目前全球范围内约有400万,国内将近90万主机开启了远程桌面服务并暴露在互联网上。知识兔可以设想一下,这个远超WannaCry的漏洞一旦被黑客利用攻击,全球的关键基础设施将瞬间陷入瘫痪,危及整个国家的电力、水利、通信、金融、交通、航空航天、公用事业等重要行业运行的信息系统或工业控制系统都会遭到重创,对国家政治、经济、社会、文化、国防、环境以及人民生命财产造成严重损失,这无疑是一场全球关键基础设施的“末日浩劫”。

360高危漏洞免疫工具软件特点:

1、强力智能修复

一键完成全系统高危漏洞检测,并自动完成修复补丁的安装

2、免疫所有漏洞

整合所有高危漏洞修复功能,一个工具可修复所有高危漏洞

3、国际级安全专家护航

国际安全大赛冠军团队分享技术支持

4、大数据实时监控

依托360大脑掌握十仪大数据,第一时间发现并发布解决方案

漏洞介绍:

远程桌面漏洞

危险等级:高危

危险表现:未经用户授权情况下,植入恶意文件,计算机被“完全控制”

影响范围:Windows XP、Windows 2003、Windows 7、Windows Server 2008、Windows Server 2008R2

官方介绍:CVE-2019-0708

漏洞信息:俗称3389服务存在严重安全漏洞。此漏洞利用预身份验证,无需用户授权,成功利用此漏洞的攻击者可以在受害主机上执行恶意攻击行为,知识兔包括安装后门,查看、篡改隐私数据,创建拥有完全用户权限的新账户。

华硕更新漏洞

危险等级:严重

危险表现:分享一个带有后门的软件更新,知识兔让攻击者可以访问受感染的计算机

影响范围:装有Live Update Utility 软件的华硕电脑用户

官方介绍:FAO ASUS Live Update

漏洞信息:华硕大多数电脑都预装了Live Update Utility,来保证计算机系统中的驱动、App、BIOS等到期后能够及时更新。而Operation ShadowHammer攻击就是瞄准了知识兔这款软件,利用该软件漏洞为用户推送带有后门的软件更新,知识兔以达到非法访问、操控用户计算机的目的。

勒索病毒漏洞

危险等级:严重

危险表现:感染勒索病毒,文件损毁。

影响范围:Windows7、Windows Server 2008 R2、Windows8.1、Windows Server 2012、Windows10、Windows Server 2016

官方介绍:MS17-010

漏洞信息:多个Windows SMB远程执行代码漏洞,当Microsoft服务器消息块1.0(SMBv1)服务器处理某些请求时,存在多个远程执行代码漏洞。成功利用这些漏洞的攻击者可以获取在目标系统上执行代码的能力。为了利用此漏洞,在多数情况下,未经身份验证的攻击者可能向目标SMBv1服务器发送经特殊设计的数据包。

CPU漏洞-熔断·

危险等级:严重

危险表现:CPU内存数据泄露,设备被劫持及隐私泄露。

影响范围:1995年之后几乎所有的Intel CPU,除2013年的安腾和Atom外,知识兔以及包括Cotex-A75在内的少数ARM核心CPU。

漏洞信息:利用Meltdown漏洞,低权限用户可以访问内核的内容,获取本地操作系统底层的信息。

CPU漏洞一幽灵

危险等级:严重

危险表现:CPU内存数据泄露,设备被劫持及隐私泄露。

影响范围:包括Cotex-A48、Cotex-A9在内的约十种ARM核心CPU,即影响苹果几乎所有设备。

漏洞信息:当用户通过浏览器访问了包含Spectre恶意利用程序的网站时,用户的如帐号,密码,邮箱等个人隐私信息可能会被泄漏;在云服务场景中,利用Spectre可以突破用户间的隔离,窃取其他用户的数据。

CPU漏洞一‘裂谷’

危险等级:高危

危险表现:CPU内存数据泄露,设备被劫持及隐私泄露。

影响范围:Windows7x64和Windows Server2008R2

官方介绍:MS17-010

漏洞信息:微软2018年1月和2月的Windows7×64和Windows Server

2008R2安全补丁中被发现存在严重漏洞(Total Meltdown),补丁中错误地将PML4权限设定成用户级,导致任意用户态进程可对系统内核进行任意读写。

WinRAR漏洞·

危险等级:严重

危险表现:绕过系统权限,植入恶意文件,计算机被“完全控制”

影响范围:安装了WinRAR的电脑,覆盖所有系统

漏洞信息:WinRAR的UNACEV2.dl代码库中发现严重安全漏洞,黑客可利用该漏洞绕过权限提示直接运行WinRAR,并将恶意文件放进Windows系统的启动文件夹中,只要用户重新开机恶意文件即自动运行,黑客便能“完全控制”受害者计算机,目前全球已有超过5亿用户受到影响。

双杀0day漏洞

危险等级:高危

危险表现:利用0day漏洞对正内核浏览器和office进行APT攻击。

影响范围:最新版本的E浏览器及使用了E内核的应用程序

官方介绍:CVE-2018-8174

漏洞信息:该0day漏洞利用多次UAF来完成类型混淆,通过伪造数组对象完成任意地址读写,最终通过构造对象后释放来获取代码执行。代码执行并没有使用传统的ROP或者GodMod,而是通过脚本布局Shellcode来稳定利用。

下载仅供下载体验和测试学习,不得商用和正当使用。